【導(dǎo)讀】隨著嵌入式網(wǎng)絡(luò)設(shè)備成本的下降,現(xiàn)在它們已經(jīng)無處不在了。但是,這種快速擴散的一個隱藏成本是:這些設(shè)備可能缺乏安全性,因此可能被攻擊。如果沒有做好安全措施,設(shè)備可能會泄露視頻、圖像或音頻等私人信息,或者成為僵尸網(wǎng)絡(luò)的一部分,在全球范圍造成嚴重破壞。

嵌入式帶來的安全隱患

隨著嵌入式網(wǎng)絡(luò)設(shè)備成本的下降,現(xiàn)在它們已經(jīng)無處不在了。但是,這種快速擴散的一個隱藏成本是:這些設(shè)備可能缺乏安全性,因此可能被攻擊。如果沒有做好安全措施,設(shè)備可能會泄露視頻、圖像或音頻等私人信息,或者成為僵尸網(wǎng)絡(luò)的一部分,在全球范圍造成嚴重破壞。

01 邊緣計算概括

邊緣計算是一種將集中式計算資源轉(zhuǎn)移到更靠近數(shù)據(jù)源所在地的范式。它具有多個優(yōu)勢,包括:

● 可斷網(wǎng)工作

● 響應(yīng)速度更快

● 各級計算需求之間的平衡得到了改善

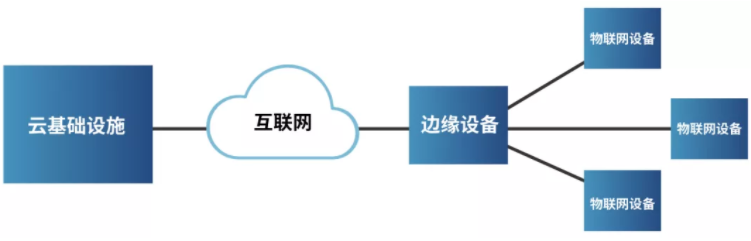

圖1:邊緣計算架構(gòu)圖顯示了云基礎(chǔ)設(shè)施與邊緣聯(lián)網(wǎng)設(shè)備之間的關(guān)系

(圖源:貿(mào)澤電子)

如圖1所示,云基礎(chǔ)設(shè)施管理邊緣設(shè)備。物聯(lián)網(wǎng)(IoT)設(shè)備通過邊緣設(shè)備(如邊緣網(wǎng)關(guān))連接到云,以盡量縮小全局通信范圍。

說明性圖表顯示了一個框,左側(cè)的云基礎(chǔ)設(shè)施連接到中間的云內(nèi)的互聯(lián)網(wǎng)。然后邊緣設(shè)備連接到右側(cè)的互聯(lián)網(wǎng),3個物聯(lián)網(wǎng)設(shè)備連接到邊緣設(shè)備。

根據(jù)總部位于德國的統(tǒng)計數(shù)據(jù)庫公司Statista估計,2018年,全球共有230億臺連接到物聯(lián)網(wǎng)的設(shè)備,專家預(yù)計,到2025年,這一數(shù)字將增至750億臺。針對物聯(lián)網(wǎng)設(shè)備的Mirai惡意軟件在2016年中斷了數(shù)百萬人的互聯(lián)網(wǎng)訪問,說明這些設(shè)備需要更好的安全性。事實上,當攻擊者發(fā)現(xiàn)某個特定設(shè)備的漏洞時,就可以將該漏洞大規(guī)模應(yīng)用于其他相同設(shè)備。

隨著越來越多的設(shè)備擴散到邊緣,這些設(shè)備的風(fēng)險也隨之增加。聯(lián)網(wǎng)設(shè)備是攻擊者的共同目標,他們可以利用這些設(shè)備引起關(guān)注,或者更常見地擴展僵尸網(wǎng)絡(luò)。下面,我們就來探討一些保護邊緣計算設(shè)備的方法。

02 保護設(shè)備

要探討設(shè)備并理解它的漏洞是如何被利用的,我們先看一下什么叫做攻擊面。設(shè)備的攻擊面是指攻擊者可以嘗試利用其攻擊設(shè)備或從設(shè)備中提取數(shù)據(jù)的所有點。攻擊面可包括:

● 與設(shè)備對接的網(wǎng)絡(luò)端口

● 串行端口

● 用于升級設(shè)備的固件更新過程

● 物理設(shè)備本身

03 攻擊途徑(Attack Vector)

攻擊面代表著設(shè)備存在的風(fēng)險,是安全防御的重點。因此,保護設(shè)備就是一個理解設(shè)備可能存在的攻擊途徑并保護它們以減少攻擊面的過程。

常見的攻擊途徑通常包括:

● 接口

● 協(xié)議

● 服務(wù)

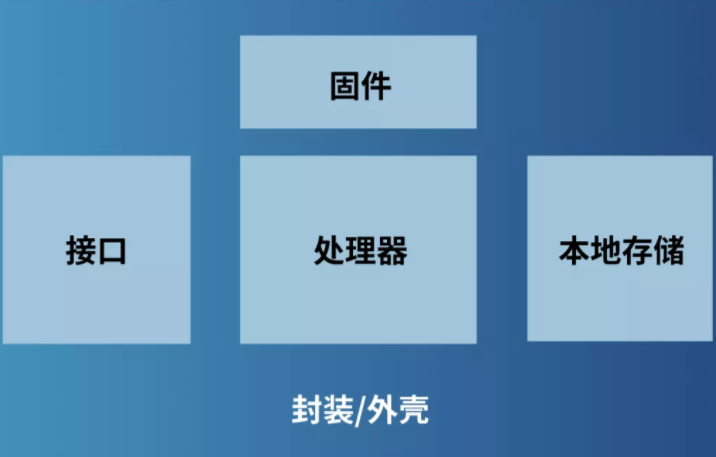

圖2:該圖顯示了一個簡單邊緣設(shè)備的潛在攻擊途徑。

(圖源:貿(mào)澤電子)

從圖2我們可以看到,一些攻擊途徑來自于網(wǎng)絡(luò)或本地接口、設(shè)備上運行的固件周圍的各種面,甚至物理包本身。下面我們來探討一些攻擊途徑以及如何保護它們。

04 通信

攻擊接口或協(xié)議是一個多層次的問題。與云端通信本身存在安全性問題,包括數(shù)據(jù)安全性以及通過一個或多個協(xié)議(如HTTP)訪問設(shè)備的安全性。

傳輸層安全性(TLS)應(yīng)保護與設(shè)備的所有來回通信。這種類型的加密協(xié)議包括身份驗證,以確保雙方都清楚他們在與誰通信,以及所有數(shù)據(jù)的加密,以避免竊聽攻擊。這對于通過公共網(wǎng)絡(luò)(如互聯(lián)網(wǎng))與遠程云通信的邊緣設(shè)備而言是理想選擇。

考慮到數(shù)據(jù)在IP網(wǎng)絡(luò)上的移動速度,為了高效管理身份驗證和數(shù)據(jù)加密與解密,必須進行硬件加速。具有硬件加密加速功能的處理器包含為實現(xiàn)傳輸層安全性(TLS)而進行的片上加密加速,可確保與遠程系統(tǒng)的安全通信。

使用Kerberos等協(xié)議進行身份驗證可以確保客戶機和服務(wù)器安全地標識自己。Kerberos依賴于對稱密鑰加密或公鑰加密,這兩種加密都可以使用包含加密引擎的處理器來加速。

05 協(xié)議端口

與網(wǎng)絡(luò)接口一起使用的協(xié)議端口是聯(lián)網(wǎng)設(shè)備上最普遍的攻擊途徑之一。這些端口使對設(shè)備的協(xié)議訪問暴露于風(fēng)險之中。例如,web接口通常通過端口80而暴露,因此向攻擊者提供有關(guān)可攻擊的漏洞類型的信息。

保護這些端口的最簡單方法之一是使用防火墻。防火墻是設(shè)備上的應(yīng)用程序,您可以將其配置為限制對端口的訪問,從而保護端口。例如,防火墻可以規(guī)定禁止訪問指定端口(預(yù)定義的受信任主機除外)。這樣可以限制對端口的訪問,有助于避免利用協(xié)議漏洞的常見攻擊,如緩沖區(qū)溢出攻擊。

06 固件更新

邊緣設(shè)備正在變得越來越復(fù)雜,執(zhí)行著比前幾代更先進的功能,包括機器學(xué)習(xí)應(yīng)用程序。伴隨著這種復(fù)雜性,需要修復(fù)問題并發(fā)布設(shè)備更新。但是,固件更新過程會產(chǎn)生攻擊途徑。通過在邊緣安全計劃中對固件更新實施安全措施,可以減輕攻擊者帶來的風(fēng)險。

代碼簽名是一種常用的安全方法,用于避免惡意代碼進入設(shè)備。這需要使用加密散列函數(shù)對固件映像進行數(shù)字簽名。加密散列函數(shù)可在固件更新過程之前在設(shè)備上使用,以確保代碼是真實的,并且在簽名后未被更改。

已簽名的代碼也可以在引導(dǎo)時使用,以確保本地存儲設(shè)備中的固件沒有被更改。這包括兩種攻擊途徑,一是利用設(shè)備的更新過程,試圖使用存在漏洞的圖像更新設(shè)備,二是保護設(shè)備,使其不受強制塞入本地存儲設(shè)備的圖像的影響。

使用可信平臺模塊(TPM)也頗有好處。TPM是一個安全加密處理器,專門用于安全功能,通常包括哈希生成、密鑰存儲、哈希和加密加速以及其他多種功能。

07 物理安全措施

防篡改設(shè)計可以幫助檢測設(shè)備是否已被物理打開或以某種方式受到損害。這還包括盡可能減少外部信號,以限制攻擊者監(jiān)視其控制的設(shè)備和發(fā)現(xiàn)漏洞的方式。攻擊者可能試圖監(jiān)視總線信號以識別安全信息,并且在極端情況下,可能會對設(shè)備施加溫度變化、更改時鐘信號,甚至通過使用輻射來誘發(fā)錯誤。搞清楚潛在攻擊者用來了解您的設(shè)備的方法將有助于打造更安全的產(chǎn)品。

08 從何處了解更多信息

隨著當今網(wǎng)絡(luò)戰(zhàn)的不斷發(fā)展,個人和國家可以有各種動機來尋求利用設(shè)備漏洞,邊緣安全是一場漫長而艱難的戰(zhàn)斗。但是,采取現(xiàn)代安全措施并在產(chǎn)品開發(fā)之初就考慮安全問題,將大大有助于確保設(shè)備的安全性。及早分析設(shè)備的攻擊面將有助于確定把注意力集中在何處,以便開發(fā)更安全的設(shè)備。您可以在貿(mào)澤安全博客了解更多詳情。

來源:貿(mào)澤電子,原創(chuàng):M. Tim Jones

免責(zé)聲明:本文為轉(zhuǎn)載文章,轉(zhuǎn)載此文目的在于傳遞更多信息,版權(quán)歸原作者所有。本文所用視頻、圖片、文字如涉及作品版權(quán)問題,請聯(lián)系小編進行處理。

推薦閱讀: